Nätfiske e-post är ett stort säkerhetshot för företag av alla storlekar. Faktum är att de är det främsta sättet för hackare att få tillgång till företagets nätverk.

Det är därför det är så viktigt för anställda att kunna identifiera nätfiske-e-postmeddelanden när de ser dem.

I det här blogginlägget kommer vi att diskutera hur du kan använda GoPhish phishing-simuleringar för att lära dina anställda hur de kan upptäcka phishing-attacker.

Vi kommer också att ge några tips om hur du kan minska risken för att ditt företag äventyras av en nätfiskeattack.

Vad är GoPhish?

Om du inte är bekant med Gophish är det ett verktyg som låter dig skicka simulerade nätfiske-e-postmeddelanden till dina anställda.

Det här är ett utmärkt sätt att utbilda dem i hur de identifierar nätfiske-e-postmeddelanden, samt testa deras kunskaper i ämnet.

Hur kan du använda GoPhish?

Steg 1. Få GoPhish igång

För att kunna använda Gophish behöver du en Linux-server med Golang och GoPhish installerade.

Du kan ställa in din egen GoPhish-server och skapa dina egna mallar och målsidor.

Alternativt, om du vill spara tid och få tillgång till våra mallar och support kan du skapa ett konto på en av våra servrar som kör GoPhish och sedan konfigurera dina inställningar.

Steg 2. Få en SMTP-server igång

Om du redan har en SMTP-server kan du hoppa över detta.

Om du inte har en SMTP-server, spänn fast!

Många stora molntjänstleverantörer och e-postleverantörer gör det svårare att programmässigt skicka e-post.

Du brukade kunna använda tjänster som Gmail, Outlook eller Yahoo för nätfisketestning, men eftersom alternativ som "Aktivera mindre säker appåtkomst" inaktiveras av dessa tjänster för POP3/IMAP-stöd, minskar dessa alternativ.

Så vad är en röd teamer eller Cybersäkerhet konsult att göra?

Svaret är att sätta upp din egen SMTP-server på en SMTP-vänlig virtuell privat server (VPS)-värd.

Jag har förberett en guide här om de stora SMTP-vänliga VPS-värdarna, och hur du enkelt kan konfigurera din egen säkrade produktionskapabla SMTP-server med Poste.io och Contabo som exempel: https://hailbytes.com/how -to-set-up-a-working-smtp-email-server-for-phish-testing/

Steg 3. Skapa dina phish-testsimuleringar

När du har en körande e-postserver kan du börja skapa dina simuleringar.

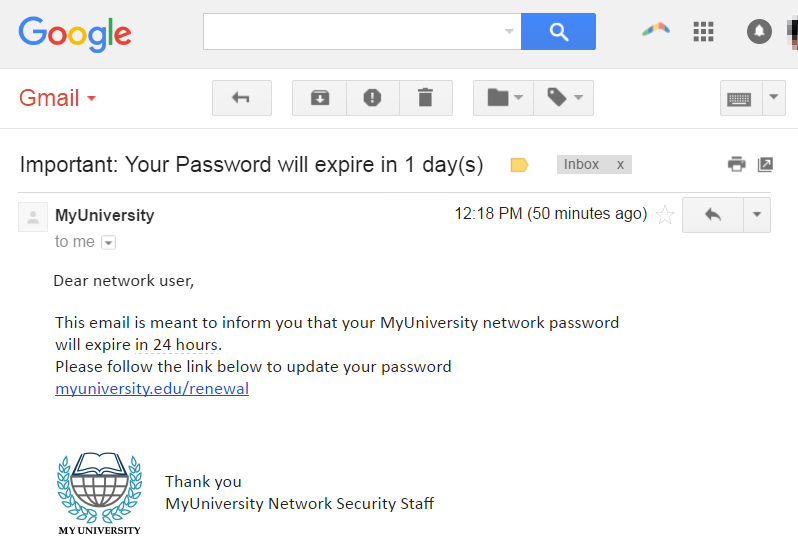

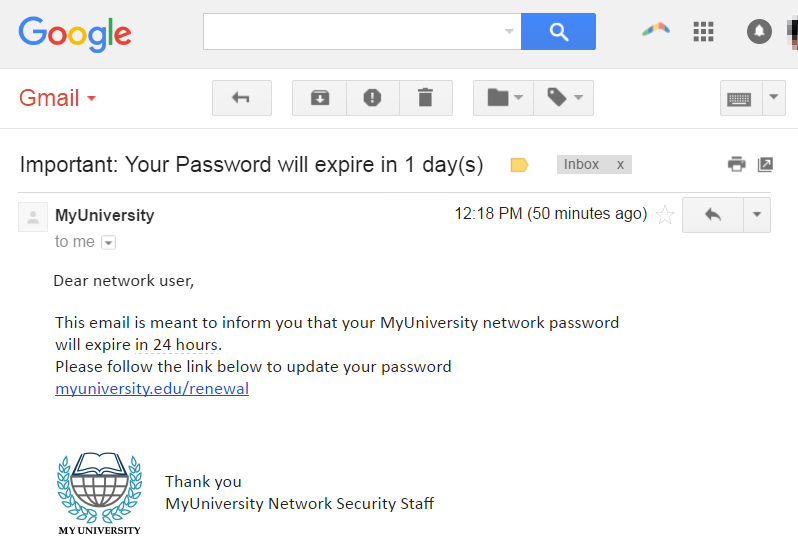

När du skapar dina simuleringar är det viktigt att göra dem så realistiska som möjligt. Detta innebär att man använder riktiga företagslogotyper och varumärken, såväl som faktiska anställdas namn.

Du bör också försöka efterlikna stilen med nätfiske-e-postmeddelanden som för närvarande skickas ut av hackare. Genom att göra detta kommer du att kunna ge dina anställda bästa möjliga utbildning.

Steg #4. Skickar phish-testsimuleringar

När du har skapat dina simuleringar kan du skicka dem till dina anställda.

Det är viktigt att notera att du inte ska skicka för många simuleringar på en gång, eftersom det kan överväldiga dem.

Även om du skickar fler än 100 anställda phish testa simuleringar på en gång, vill du se till att du värmer upp din SMTP-servers IP-adress för att undvika leveransproblem.

Du kan kolla in min guide om IP-uppvärmning här: https://hailbytes.com/how-to-warm-an-ip-address-for-smtp-email-sending/

Du bör också ge personalen tillräckligt med tid för att genomföra simuleringen, så att de inte känner sig förhastade.

24-72 timmar är en lämplig tid för de flesta testsituationer.

#5. Debriefa din personal

Efter att de har slutfört simuleringen kan du debriefa dem om vad de gjorde bra och var de kunde förbättras.

Debriefing av din personal kan innefatta att granska kampanjens övergripande resultat, täcka sätt att identifiera nätfiskesimuleringen som används i testet och framhäva prestationer som användare som rapporterade nätfiskesimuleringen.

Genom att använda GoPhish phishing-simuleringar kommer du att kunna lära dina anställda hur de identifierar phishing-e-postmeddelanden snabbt och säkert.

Detta kommer att bidra till att minska risken för att ditt företag äventyras av en riktig nätfiske-attack.

Om du inte är bekant med Gophish rekommenderar vi att du kollar in det. Det är ett utmärkt verktyg som kan hjälpa ditt företag att hålla sig säkra från nätfiskeattacker.

Du kan lansera en färdig att använda version av GoPhish på AWS med stöd från Hailbytes här.

Om du tyckte att det här blogginlägget var användbart rekommenderar vi att du delar det med ditt nätverk. Vi inbjuder dig också att följa oss på sociala medier för fler tips och råd om hur du kan hålla dig säker på nätet. Tack för att du läser!

Använder du GoPhish phishing-simuleringar i din organisation?

Hjälpte det här blogginlägget dig att lära dig något nytt om Gophish? Låt oss veta i kommentarerna nedan.